ESP32 เป็นชิปราคาประหยัดที่ได้รับความนิยมอย่างมากจากผู้ผลิตชาวจีน Espressif ซึ่งคาดว่าจะใช้ในอุปกรณ์มากกว่า 1 พันล้านเครื่องทั่วโลกภายในปี 2023 และมี "แบ็คดอร์" ที่ไม่มีการบันทึกข้อมูลซึ่งสามารถนำไปใช้ในการโจมตีได้

คำสั่งที่ไม่ได้บันทึกไว้เหล่านี้อนุญาตให้มีการปลอมแปลงอุปกรณ์ที่เชื่อถือได้ การเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต การเปลี่ยนเส้นทางไปยังอุปกรณ์อื่นบนเครือข่าย และความสามารถในการสร้างการคงอยู่

การค้นพบนี้ได้รับการเปิดเผยต่อสาธารณะโดยนักวิจัยด้านความปลอดภัยทางไซเบอร์ชาวสเปน Miguel Tarascó Acuña และ Antonio Vázquez Blanco จากทีม Tarlogic Security แถลงการณ์ดังกล่าวได้กล่าวไว้ที่การประชุม RootedCON ในมาดริดดังนี้:

Tarlogic Security ค้นพบแบ็คดอร์ใน ESP32 ซึ่งเป็นไมโครคอนโทรลเลอร์รุ่นที่รองรับการเชื่อมต่อ WiFi และ Bluetooth และมีอยู่ในอุปกรณ์ IoT หลายล้านเครื่องในตลาด การใช้ประโยชน์จากแบ็คดอร์นี้จะทำให้ผู้ไม่ประสงค์ดีสามารถดำเนินการโจมตีปลอมและติดเชื้ออุปกรณ์ที่มีความละเอียดอ่อน เช่น โทรศัพท์มือถือ คอมพิวเตอร์ สมาร์ทล็อค หรืออุปกรณ์ทางการแพทย์ได้อย่างถาวร ด้วยการหลีกเลี่ยงการตรวจสอบโค้ด

ESP32 เป็นหนึ่งในชิปที่ใช้กันอย่างแพร่หลายที่สุดในโลกสำหรับการเชื่อมต่อ Wi-Fi + Bluetooth ในอุปกรณ์ IoT (Internet of Things) ดังนั้นความเสี่ยงที่อาจเกิดแบ็คดอร์จึงมีสูง

แบ็คดอร์ใน ESP32

ในการนำเสนอที่ RootedCON นักวิจัย Tarlogic อธิบายว่าความสนใจในการวิจัยความปลอดภัยของ Bluetooth ลดลง แต่ไม่ใช่เพราะโปรโตคอลหรือการใช้งานมีความปลอดภัยเพิ่มมากขึ้น

ในทางกลับกัน การโจมตีส่วนใหญ่ที่เกิดขึ้นเมื่อปีที่แล้วไม่มีเครื่องมือที่ใช้งานได้ ไม่เข้ากันกับฮาร์ดแวร์หลัก และใช้เครื่องมือที่ล้าสมัยหรือไม่ได้รับการบำรุงรักษา ซึ่งเข้ากันไม่ได้กับระบบสมัยใหม่เป็นส่วนใหญ่

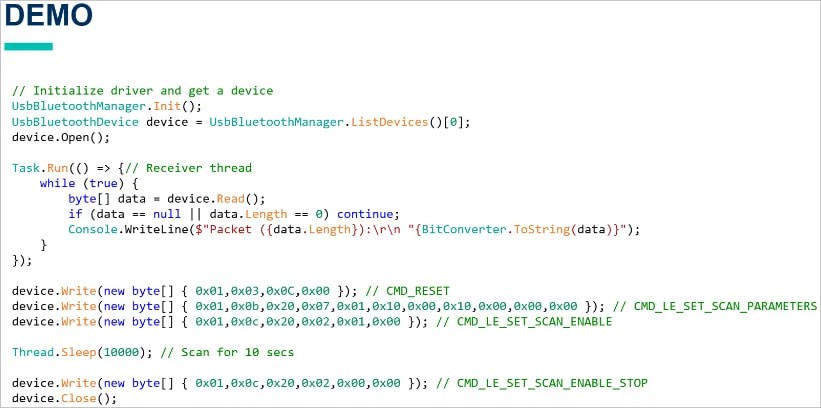

Tarlogic ได้พัฒนาไดร์เวอร์ USB Bluetooth ใหม่ที่ใช้ C ไม่ขึ้นกับฮาร์ดแวร์และรองรับหลายแพลตฟอร์ม ซึ่งช่วยให้สามารถเข้าถึงฮาร์ดแวร์ได้โดยตรงโดยไม่ต้องพึ่งพา API เฉพาะของระบบปฏิบัติการ

ด้วยเครื่องมือใหม่นี้ ซึ่งช่วยให้สามารถเข้าถึงข้อมูลการรับส่งข้อมูล Bluetooth ได้อย่างแท้จริง Tarlogic ค้นพบคำสั่งเฉพาะของผู้จำหน่ายที่ซ่อนอยู่ (Opcode 0x3F) ในเฟิร์มแวร์ ESP32 Bluetooth ช่วยให้สามารถควบคุมฟังก์ชัน Bluetooth ในระดับต่ำได้

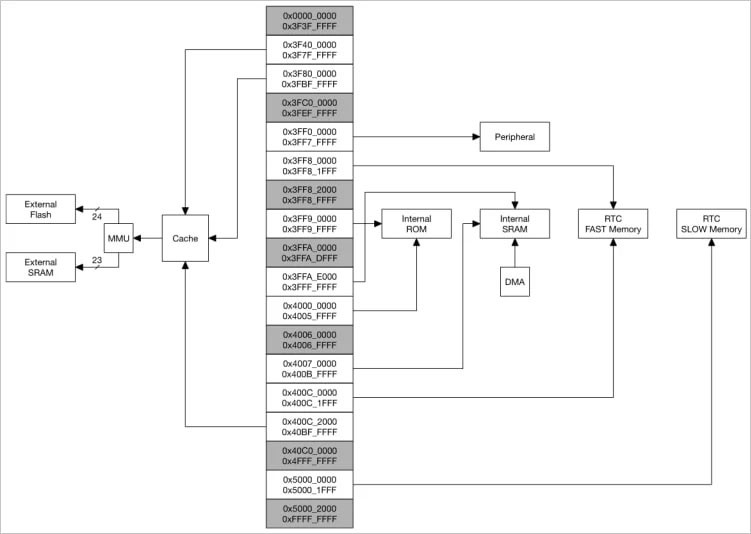

ไดอะแกรมหน่วยความจำ ESP32

ในภาพรวม พวกเขาพบคำสั่งที่ไม่ได้บันทึกไว้ 29 คำสั่ง ซึ่งเรียกรวมกันว่าเป็น "แบ็คดอร์" ซึ่งสามารถใช้ในทางที่ผิดในการจัดการหน่วยความจำ (อ่าน/เขียน RAM และแฟลช) การปลอมที่อยู่ MAC (การปลอมอุปกรณ์) และการผลักแพ็คเก็ต LMP/LLCP ปัญหาปัจจุบันได้รับการติดตามภายใต้รหัส CVE-2025-27840

สคริปต์การออกคำสั่ง HCI

ความเสี่ยงที่อาจเกิดขึ้น

ความเสี่ยงที่เกิดจากคำสั่งเหล่านี้ได้แก่ การใช้งานที่เป็นอันตรายที่ระดับ OEM และการโจมตีห่วงโซ่อุปทาน

การแสวงประโยชน์จากช่องโหว่ระยะไกลอาจทำได้ผ่านเฟิร์มแวร์ที่เป็นอันตรายหรือการเชื่อมต่อ Bluetooth ปลอม ขึ้นอยู่กับว่าสแต็ก Bluetooth จัดการคำสั่ง HCI บนอุปกรณ์อย่างไร

นี่เป็นเรื่องจริงโดยเฉพาะอย่างยิ่งหากผู้โจมตีมีสิทธิ์การเข้าถึงระดับรูทอยู่แล้ว ติดตั้งมัลแวร์ หรือส่งการอัพเดทที่เป็นอันตรายไปยังอุปกรณ์ ซึ่งเปิดการเข้าถึงระดับต่ำ

อย่างไรก็ตาม โดยทั่วไปแล้วการเข้าถึงอินเทอร์เฟซ USB หรือ UART ของอุปกรณ์ทางกายภาพนั้นมีความอันตรายมากกว่าและเป็นสถานการณ์การโจมตีที่สมจริงมากกว่า

" ในสถานการณ์ที่คุณสามารถโจมตีอุปกรณ์ IoT ที่ใช้ชิป ESP32 ได้ คุณจะสามารถซ่อน APT (Advanced Persistent Threat) ในหน่วยความจำ ESP และทำการโจมตี Bluetooth (หรือ Wi-Fi) ต่ออุปกรณ์อื่นได้ ในขณะที่ยังสามารถควบคุมอุปกรณ์ผ่าน Wi-Fi/Bluetooth ได้ด้วย " ทีมงานอธิบาย “ การค้นพบของเราจะทำให้สามารถควบคุมชิป ESP32 ได้อย่างเต็มที่และรักษาการคงอยู่ภายในชิปด้วยคำสั่งที่อนุญาตให้ปรับเปลี่ยน RAM และ Flash นอกจากนี้ ด้วยการคงอยู่ภายในชิป จะทำให้สามารถแพร่กระจายไปยังอุปกรณ์อื่นได้ เนื่องจาก ESP32 อนุญาตให้โจมตีบลูทูธขั้นสูงได้ ”

WebTech360 จะอัปเดตข้อมูลเกี่ยวกับปัญหานี้อย่างต่อเนื่อง โปรดติดตาม